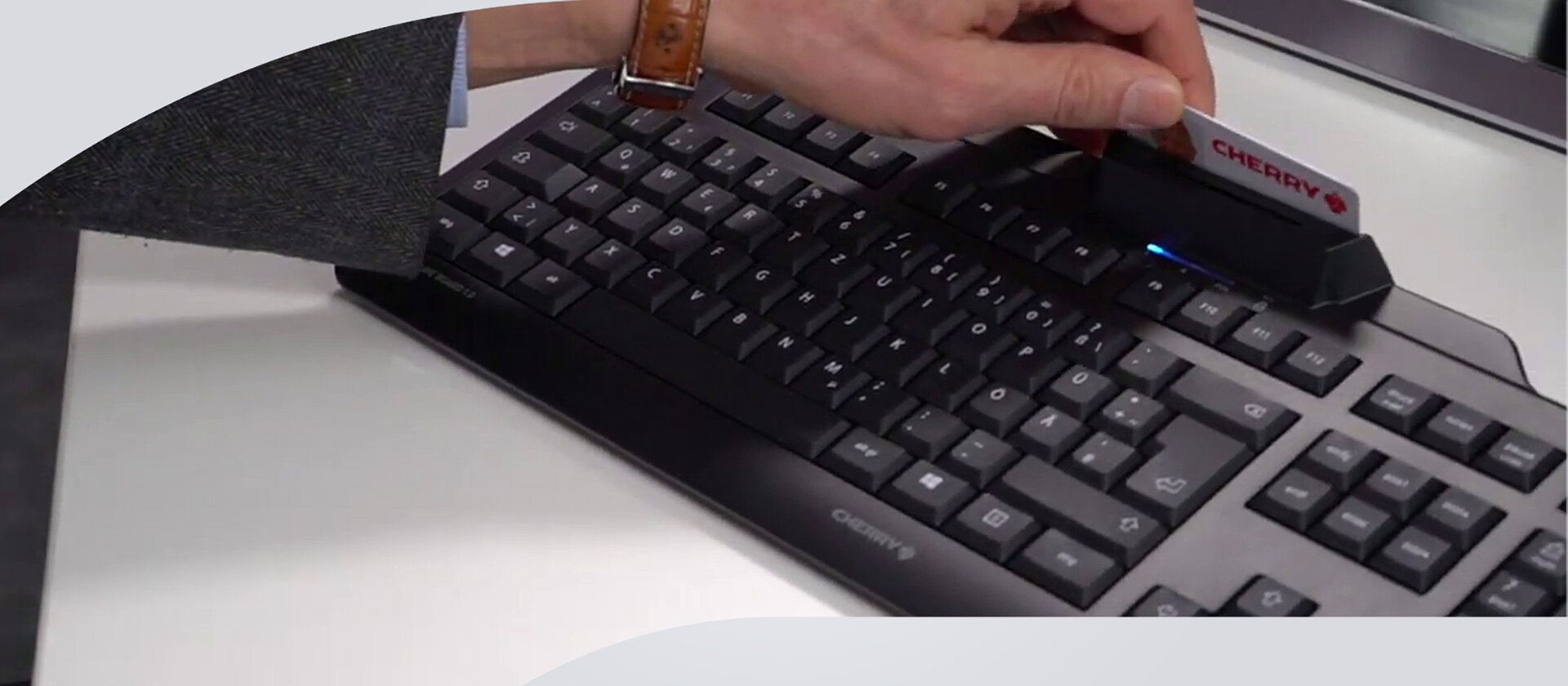

CHERRY SECURE BOARD 1.0

El CHERRY SECURE BOARD 1.0 se presenta como un teclado ergonómico con lector integrado para tarjetas inteligentes y tarjetas/etiquetas con interfaz RF/NFC. Para mayor seguridad y confianza, el teclado puede cambiarse a un modo seguro. Ahora el dispositivo puede probar su autenticidad basada en certificados y la transmisión de la clave está encriptada. Por lo tanto, los keyloggers por hardware no tienen ninguna posibilidad y al bloquear el canal estándar del teclado ya no son posibles los ataques “Bad USB” . Los Thin Clients que tienen integrado el software necesario son especialmente adecuados para el uso de estas funciones.

Destacados

- Teclado de seguridad inteligente con lector integrado para tarjetas inteligentes y tarjetas/etiquetas con interfaz RFID/NFC

- Modo seguro a través de autenticación y encriptación, especialmente con Thin Clients

- Lector de tarjetas inteligentes PC/SC, compatible con CCID

- Protocolos: T=0, T=1, T=CL

- Lectura/escritura de tarjetas compatibles con ISO 7816 e ISO 14443 A/B

- Diseño plano, unidad baja de contacto para tarjetas chip

- Cumple los requisitos de FIPS-201

- Versión DE con diseño conforme a DIN/GS y en cumplimiento de la Guía de Ergonomía BGI-650

- Estándar para Windows y Linux

- Manejo con una sola mano del módulo para tarjetas chip

- Galardonado con el “Blauer Engel”

CHERRY SECURE BOARD 1.0

Un componente central de los conceptos de seguridad modernos es la autenticación de usuarios y la autorización de acceso. Hace tiempo que las contraseñas dejaron de ofrecer una protección de acceso completa: se olvidan con demasiada facilidad, se cambian con muy poca frecuencia o se revelan inadvertidamente a terceros por descuido.

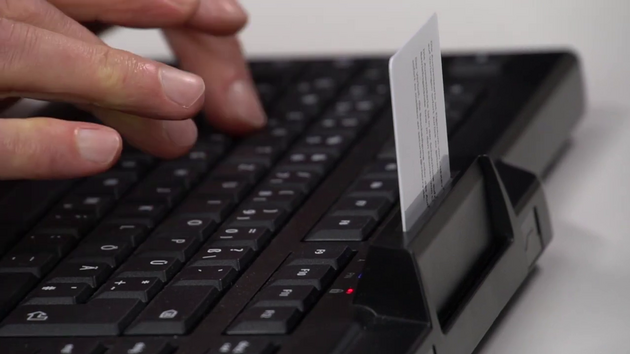

El estado del arte, especialmente en áreas altamente sensibles, suele ser la autenticación de dos factores mediante una tarjeta inteligente. CHERRY sigue aquí el planteamiento de «hacer dos en uno» y ofrece una alternativa que ahorra espacio con el KC 1000 SC y el SECURE BOARD 1.0, en los que el lector de tarjetas está integrado en el teclado.

Además, el SECURE BOARD 1.0 también cuenta con un lector de tarjetas sin contacto situado en la parte posterior del teclado. Este equipo también puede leer cómodamente tarjetas RFID y NFC o etiquetas sin contacto. Este equipo abre todo un abanico de aplicaciones para el SECURE BOARD 1.0: A través del teclado se pueden utilizar sistemas de tarjetas de identificación para grupos cerrados de usuarios y leer, por ejemplo, tarjetas de identificación de empresas.

La seguridad empieza por el dispositivo de entrada

Vivimos en un mundo digital en el que todos estamos cada vez más conectados con todo: empresas, autoridades, instituciones con los ciudadanos, socios, proveedores y clientes. Un elemento fundamental de cualquier estrategia de seguridad es controlar quién tiene acceso a la infraestructura informática correspondiente. La ciberseguridad se sigue considerando a menudo un problema de software y asume que los puntos finales de las aplicaciones de confianza son seguros. Sin embargo, los dispositivos de entrada también pueden ser pasarelas a través de las cuales se puede intervenir la entrada de datos sensibles antes incluso de que surtan efecto otras medidas de seguridad como cortafuegos o antivirus. Los teclados de seguridad como el SECURE BOARD 1.0 de CHERRY ofrecen una solución.

Los ataques internos como una de las mayores fuentes de peligro

Desarrollos como la digitalización y el big data y las montañas de datos en crecimiento exponencial que vienen con ellos despiertan deseos. No sólo de ciberdelincuentes que atacan desde fuera de la empresa, sino también de empleados malintencionados o visitantes externos: insiders que buscan información de sus empleadores, clientes, socios y agencias gubernamentales.

La mayoría de las violaciones de datos son cometidas por personas con información privilegiada.

Según el informe de Verizon «2024 Data Breach Investigations Report», los intrusos son responsables del 70% de los incidentes en el sector sanitario y del 59% en el sector público. Estas violaciones implican a alguien que entra desde dentro de la organización.

Vea cómo los productos CHERRY le ayudan a cerrar la brecha de seguridad.

En el pasado, el riesgo de información privilegiada consistía, por ejemplo, en archivos en papel que salían de la empresa sin ser detectados y sin autorización. Hoy en día, el riesgo es mucho mayor: los datos digitales, el activo más valioso de cualquier empresa, a menudo caben en una memoria USB o pueden salir directamente de la empresa.

En muchos casos, las empresas sólo abordan el problema desde el punto de vista del software. Por ejemplo, los sistemas de intrusión y prevención deberían ayudar a detectar y analizar los ataques desde dentro en una fase temprana. En muchos casos, la seguridad empieza en el dispositivo de entrada.

El factor humano: cerrar la puerta desde dentro

Al igual que el entorno, el equipo también debe protegerse de acuerdo con los requisitos de seguridad. Entre las posibles amenazas figuran el robo, el sabotaje, la piratería interna o el acceso no autorizado. A los ciberdelincuentes -ya sean empleados malintencionados o atacantes externos- les gusta utilizar keyloggers o dispositivos BadUSB para este fin. Los datos confidenciales, contraseñas o códigos de acceso se obtienen manipulando el dispositivo de entrada. Esta forma de sabotaje puede evitarse de forma comparativamente sencilla pero muy eficaz con el SECURE BOARD 1.0 de CHERRY. Con el modo seguro integrado, la prueba de autenticidad del dispositivo se basa en certificados y la transmisión de claves está encriptada. Esto hace imposible que los keyloggers de hardware intercepten datos de acceso y contraseñas sensibles. Al bloquear el canal estándar del teclado, los ataques «BadUSB» también son cosa del pasado: Las memorias USB que se conectan al sistema como un teclado no pueden inyectar entradas incontroladas ni código malicioso.

Defensa contra el código malicioso de los dispositivos BadUSB

Son pequeños, caben en los bolsillos de los pantalones y en la palma de la mano y pueden transportar enormes cantidades de datos: las memorias USB. Si estos soportes de datos móviles se utilizan para el robo de datos u otras acciones maliciosas, las memorias USB, que son neutras en sí mismas, se convierten rápidamente en un dispositivo USB malo.

El problema es que cada memoria USB tiene su propio controlador y firmware en una zona que no es visible para el usuario normal ni para el sistema operativo. Esto significa que no se pueden detectar las manipulaciones. Por ejemplo, el firmware de los controladores USB y, por tanto, la BIOS de los dispositivos USB pueden leerse y modificarse. Aquí se controla por completo la comunicación del controlador USB con el sistema host.

El firmware manipulado puede entonces convertir el dispositivo USB en una tarjeta de red o un teclado y redirigir o manipular el tráfico de datos, o incluso inyectar código malicioso en el ordenador. Por desgracia, los dispositivos USB existentes también pueden reprogramarse de esta forma y, por tanto, verse comprometidos. El SECURE BOARD de CHERRY pone remedio a esta situación: cuando se activa el modo seguro del teclado, se bloquea el canal estándar del teclado. De este modo, los ataques por «USB defectuoso» pertenecen al pasado. Las memorias USB que se conectan al sistema como un teclado no pueden inyectar ninguna entrada incontrolada ni código malicioso. Los fabricantes de clientes ligeros más conocidos (por ejemplo, IGEL) ya admiten el uso del modo seguro y han integrado el software necesario para ello. Pronto estará disponible la solución correspondiente para Windows.

Proteger los datos sensibles (contraseñas, correos electrónicos) de los keyloggers por hardware

Un keylogger es una pieza de hardware o software que se utiliza para registrar las entradas del usuario en el teclado de un ordenador y así monitorizarlas o reconstruirlas. Los keyloggers son utilizados, por ejemplo, por crackers, servicios de inteligencia o autoridades de investigación para obtener datos confidenciales como contraseñas o PIN. Un keylogger puede registrar todas las entradas o esperar a palabras clave específicas, como códigos de acceso, y sólo entonces registrarlas para ahorrar espacio de almacenamiento.

Los keyloggers por hardware se conectan directamente entre el teclado y el ordenador, por lo que pueden instalarse en cuestión de segundos. Los dispositivos que almacenan los datos espiados en una memoria integrada (RAM, EPROM, etc.) se vuelven a retirar más tarde. Las entradas registradas por ellos se leen entonces en otro ordenador. Otras técnicas envían los datos registrados a través de redes o de forma inalámbrica.

Cómo protege los datos sensibles el CHERRY SECURE BOARD 1.0

Con el SECURE BOARD 1.0, CHERRY tiene en su cartera una solución que elimina eficazmente precisamente estas amenazas que plantean los keyloggers por hardware: Con el modo seguro, la prueba de autenticidad del dispositivo se basa en un certificado y la transmisión de claves está cifrada. Esto hace imposible que los keyloggers por hardware intercepten datos de acceso y contraseñas sensibles.

La CHERRY SECURE BOARD 1.0 ofrece funciones de seguridad de primera clase y un rendimiento fiable, ideal para su uso en entornos de trabajo delicados y exigentes.

Aquí encontrará más aplicaciones basadas en tarjetas chip y las ventajas de la función de doble interfaz:

Propiedades

| Garantía | 2 años de garantía |

|---|---|

| Soporte de software | CHERRY KEYS, PC/SC Diagnose Tool |

| Cable length | 180 cm |

| Sistema operativo | Linux, Mac OS, Windows Vista (64Bit), Windows XP, Windows XP (64Bit), Windows 7, Windows 8, Windows 10, Windows 11 |

| System Requirements-Hardware | USB-A |

| Longitud del producto sin embalaje | 458 mm |

| Width of product without packaging | 188 mm |

| Height of product without packaging | 46 mm |

| Volumen de suministro | Manual, Teclado |

Funciones del teclado |

|

| Material de la tapa del teclado | ABS |

| Etiquetado de las teclas | Etiquetado láser |

| Funciones especiales de las teclas | calculadora de bolsillo, Programa de correo electrónico, navegador, Bloquear PC |

| Pies de apoyo | integrado |

| LED de estado | en carcasa |

| Tecnología de botones | Cúpula de goma |

| Recorrido del botón (mm) Recorrido total | 3 mm |

| Recorrido inicial | 2,5 mm |

| Fuerza de accionamiento (cN) | 70 cN |

| Vida útil por botón (en millones de accionamientos) | 10 millones de accionamientos |

| Características de conmutación | estándar |

| Keyboard format | Tamaño normal (100%) |

| Placa metálica integrada | sí |

| N-Key Rollover | sin |

| Anti-ghosting | sin |

| Codificación | Cha Cha 20 |

| Tiempo de respuesta | 3-5 ms |

| Memoria interna | no |

| Iluminación | no |

Propiedades de la tarjeta inteligente |

|

| Tipos de tarjetas chip | ISO 7816 Cards, ISO 14443A Cards, ISO 14443B Cards, ISO 15693 Cards |

Propiedades de conexión de cables |

|

| Cable length | 180 cm |

Volumen de suministro

- Manual

- Teclado

| Número de artículo | ||

|---|---|---|

|

JK-A0400BE-2 EAN: 4025112090615 |

|

|

JK-A0400CH-2 EAN: 4025112090516 |

|

|

JK-A0400DE-2 EAN: 4025112090127 |

|

|

JK-A0400ES-2 EAN: 4025112090530 |

|

|

JK-A0400EU-2 EAN: 4025112090141 |

|

|

JK-A0400FR-2 EAN: 4025112090554 |

|

|

JK-A0400GB-2 EAN: 4025112090578 |

|

|

JK-A0400IT-2 EAN: 4025112090592 |

|

|

JK-A0400PN-2 EAN: 4025112091421 |

|

|

JK-A0400BE-0 EAN: 4025112090608 |

|

|

JK-A0400CH-0 EAN: 4025112090509 |

|

|

JK-A0400DE-0 EAN: 4025112090110 |

|

|

JK-A0400ES-0 EAN: 4025112090523 |

|

|

JK-A0400EU-0 EAN: 4025112090134 |

|

|

JK-A0400FR-0 EAN: 4025112090547 |

|

|

JK-A0400GB-0 EAN: 4025112090561 |

|

|

JK-A0400IT-0 EAN: 4025112090585 |

|

|

JK-A0400PN-0 EAN: 4025112094958 |