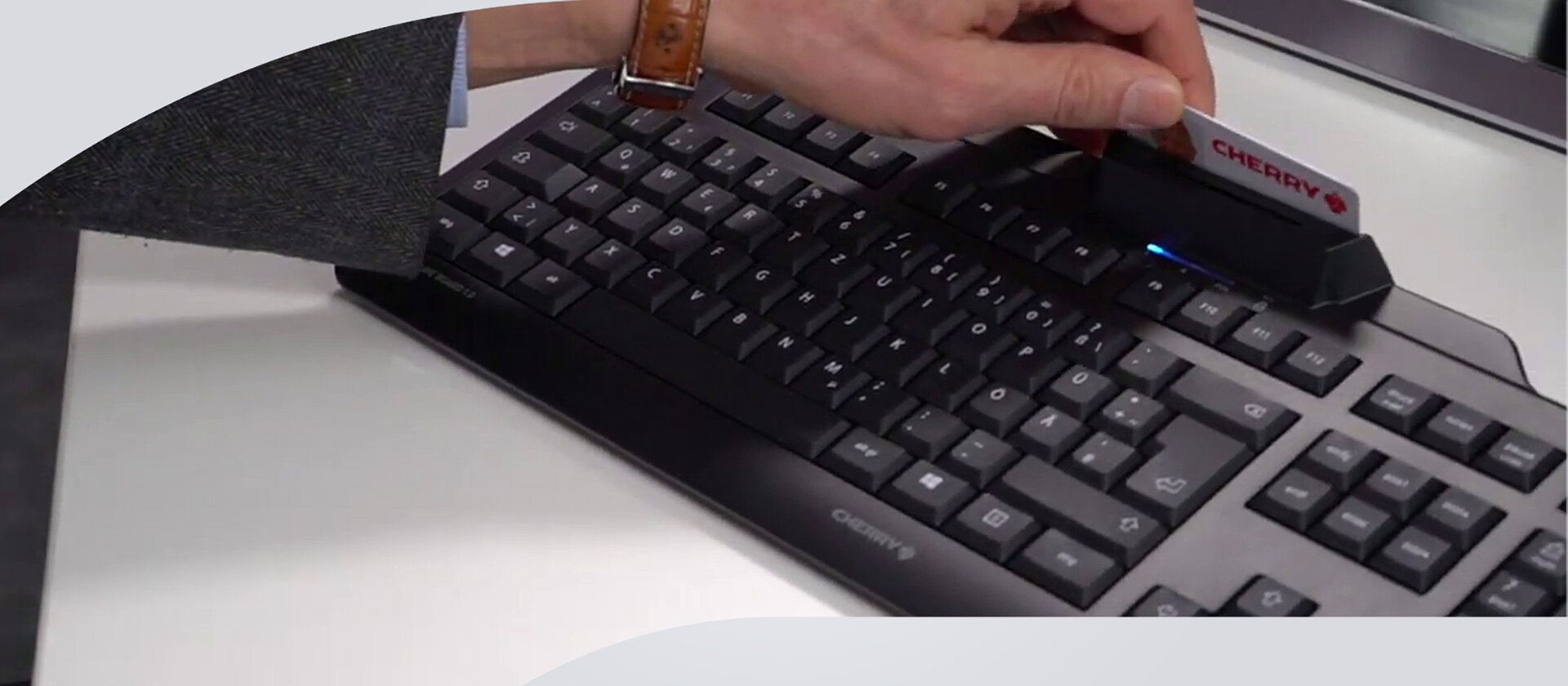

CHERRY SECURE BOARD 1.0

Le CHERRY SECURE BOARD 1.0 est un clavier ergonomique avec lecteur de cartes à puce intégré et lecteur de cartes/balises à interface RFID/NFC. Le mode sécurisé du clavier offre une protection supplémentaire et renforce la confiance. Le périphérique est authentifié grâce à un certificat et la transmission des données saisies au clavier est cryptée. Les enregistreurs de frappe matériels n'ont plus aucune chance et les « attaques par Bad USB » sont rendues impossibles par le blocage du canal clavier standard. Les clients légers intégrant le logiciel nécessaire sont particulièrement appropriés pour exploiter ces fonctionnalités.

Points forts

- Clavier de sécurité intelligent avec lecteur de cartes à puce intégré et lecteur de cartes/balises à interface RFID/NFC

- Mode sécurisé par authentification et cryptage, pour les clients légers en particulier

- Lecteur de cartes à puce PC/SC, compatible CCID

- Protocoles : T=0, T=1, T=CL

- Lecture/Écriture de cartes conformes aux normes ISO 7816 et ISO 14443 A/B

- Design plat, unité de lecture de cartes à puce basse

- Conforme aux exigences de la norme FIPS-201

- Standard pour Windows et Linux

- Lecteur de cartes à puce utilisable d’une main

- Récompensé par le label écologique « Blauer Engel »

- Version allemande (DE) avec disposition conforme à la norme DIN/GS et conforme au BGI-650 Ergonomics Guide

CHERRY SECURE BOARD 1.0

L'authentification des utilisateurs et l'autorisation d'accès constituent un élément central des concepts de sécurité modernes. Les mots de passe n'offrent plus depuis longtemps une protection d'accès complète - ils sont trop facilement oubliés, modifiés trop rarement ou divulgués par inadvertance à des tiers par négligence.

L'état de l'art, en particulier dans les domaines hautement sensibles, est souvent l'authentification à deux facteurs à l'aide d'une carte à puce. CHERRY suit ici l'approche « faire du deux en un » et offre une alternative peu encombrante avec le KC 1000 SC et la SECURE BOARD 1.0, dans laquelle le lecteur de cartes est intégré au clavier.

De plus, la SECURE BOARD 1.0 dispose d'un lecteur de cartes sans contact situé à l'arrière du clavier. Ce dernier peut également lire sans contact des cartes ou des tags RFID et NFC. Cet équipement ouvre toute une série d'applications pour la SECURE BOARD 1.0 : Les systèmes de cartes d'identité pour les groupes d'utilisateurs fermés peuvent être utilisés via le clavier et les cartes d'entreprise, par exemple, peuvent être lues.

La sécurité commence avec le périphérique d'entrée

Nous vivons dans un monde numérique où chacun est de plus en plus connecté à tout - entreprises, autorités, institutions avec les citoyens, partenaires, fournisseurs et clients. Un élément fondamental de toute stratégie de sécurité consiste à contrôler qui a accès à l'infrastructure informatique concernée. La cybersécurité est encore souvent considérée comme un problème de logiciel et suppose que les points de terminaison des applications de confiance sont sécurisés. Cependant, les périphériques d'entrée peuvent également être des passerelles par lesquelles des données sensibles peuvent être saisies avant même que d'autres mesures de sécurité telles que les pare-feu ou les antivirus ne prennent effet. Les claviers de sécurité tels que le SECURE BOARD 1.0 de CHERRY offrent une solution à ce problème.

Les attaques d'initiés, l'une des plus grandes sources de danger

Les évolutions telles que la numérisation et le big data, ainsi que les montagnes de données en croissance exponentielle qui les accompagnent, suscitent des convoitises. Non seulement les cybercriminels attaquent depuis l'extérieur de l'entreprise, mais aussi des employés malveillants ou des visiteurs externes - des initiés qui veulent obtenir des informations de leurs employeurs, clients, partenaires et agences gouvernementales.

La plupart des violations de données sont commises par des initiés.

Selon le « 2024 Data Breach Investigations Report » de Verizon, les initiés sont responsables de 70 % des incidents dans le secteur de la santé et de 59 % dans le secteur public. Ces violations impliquent une personne venant de l'intérieur de l'organisation.

Découvrez comment les produits CHERRY vous aident à combler la faille de sécurité!

Dans le passé, le risque d'intrusion consistait en des dossiers papier, par exemple, qui quittaient l'entreprise sans être remarqués et sans autorisation. Aujourd'hui, le risque est beaucoup plus élevé - les données numériques, l'actif le plus précieux de toute entreprise, tiennent souvent sur une clé USB ou peuvent être retirées directement de l'entreprise.

Dans de nombreux cas, les entreprises ne s'attaquent au problème qu'au niveau des logiciels. Par exemple, les systèmes de prévention et d'intrusion devraient permettre de détecter et d'analyser les attaques de l'intérieur à un stade précoce. Dans de nombreux cas, la sécurité commence au niveau du périphérique d'entrée.

Le facteur humain : fermer la passerelle de l'intérieur

Tout comme l'environnement, l'équipement doit également être protégé conformément aux exigences de sécurité. Les menaces possibles sont le vol, le sabotage, le piratage interne ou l'accès non autorisé. Les cybercriminels - qu'il s'agisse d'employés malveillants ou d'attaquants externes - utilisent volontiers des enregistreurs de frappe ou des dispositifs BadUSB à cette fin. Les données sensibles, les mots de passe ou les codes d'accès sont obtenus en manipulant le périphérique d'entrée. Cette forme de sabotage peut être évitée de manière relativement simple mais très efficace avec la carte SECURE BOARD 1.0 de CHERRY. Grâce au mode sécurisé intégré, la preuve de l'authenticité de l'appareil est basée sur un certificat et la transmission des clés est cryptée. Il est ainsi impossible pour les keyloggers matériels d'intercepter les données d'accès sensibles et les mots de passe. En bloquant le canal clavier standard, les attaques « BadUSB » appartiennent également au passé : Les clés USB qui se connectent au système en tant que clavier ne peuvent pas injecter de données non contrôlées ni de code malveillant.

Défense contre les codes malveillants provenant de dispositifs BadUSB

Elles sont petites, tiennent dans une poche de pantalon ou dans la paume de la main et peuvent transporter d'énormes quantités de données : Les clés USB. Si ces supports de données mobiles sont utilisés pour le vol de données ou d'autres actions malveillantes, les clés USB, qui sont neutres en elles-mêmes, deviennent rapidement un mauvais dispositif USB.

Le problème est que chaque clé USB possède son propre contrôleur et son propre micrologiciel dans une zone qui n'est pas visible pour l'utilisateur normal ou le système d'exploitation. Cela signifie que les manipulations ne peuvent pas être détectées. Par exemple, le micrologiciel des contrôleurs USB et donc le BIOS des dispositifs USB peuvent être lus et modifiés.

La communication du contrôleur USB avec le système hôte est ici entièrement contrôlée. Le micrologiciel manipulé peut alors transformer la clé USB en carte réseau ou en clavier et rediriger ou manipuler le trafic de données, voire injecter un code malveillant dans l'ordinateur. Malheureusement, les dispositifs USB existants peuvent également être reprogrammés de cette manière et donc compromis par la suite.

Le SECURE BOARD de CHERRY offre une solution : lorsque le mode sécurisé du clavier est activé, le canal standard du clavier est bloqué. Les attaques par « bad USB » appartiennent ainsi au passé. Les clés USB qui se connectent au système en tant que clavier ne peuvent pas injecter de données non contrôlées ou de code malveillant. Des fabricants de clients légers bien connus (par exemple IGEL) supportent déjà l'utilisation du mode sécurisé et ont intégré le logiciel nécessaire à cet effet. Une solution correspondante pour Windows sera bientôt disponible.

Protéger les données sensibles (mots de passe, courriels) contre les enregistreurs de frappe matériels

Un enregistreur de frappe est un matériel ou un logiciel utilisé pour enregistrer les saisies de l'utilisateur sur le clavier d'un ordinateur et ainsi les surveiller ou les reconstituer. Les enregistreurs de frappe sont utilisés, par exemple, par les pirates informatiques, les services de renseignement ou les autorités chargées des enquêtes pour obtenir des données confidentielles telles que des mots de passe ou des codes PIN. Un enregistreur de frappe peut soit enregistrer toutes les entrées, soit attendre des mots-clés spécifiques, tels que des codes d'accès, et ne les enregistrer qu'ensuite afin d'économiser de l'espace de stockage.

Les enregistreurs de frappe matériels sont branchés directement entre le clavier et l'ordinateur et peuvent donc être installés en quelques secondes. Les dispositifs qui stockent les données espionnées dans une mémoire intégrée (RAM, EPROM, etc.) sont ensuite retirés. Les entrées qu'ils enregistrent sont ensuite lues sur un autre ordinateur. D'autres techniques envoient les données enregistrées via des réseaux ou sans fil.

Comment la CHERRY SECURE BOARD 1.0 protège les données sensibles

Avec la carte SECURE BOARD 1.0, CHERRY dispose d'une solution qui élimine efficacement les menaces posées par les enregistreurs de frappe matériels : En mode sécurisé, la preuve d'authenticité de l'appareil est basée sur un certificat et la transmission des clés est cryptée. Il est ainsi impossible pour les keyloggers matériels d'intercepter les données d'accès sensibles et les mots de passe.

La carte CHERRY SECURE BOARD 1.0 offre des caractéristiques de sécurité de premier ordre et des performances fiables, idéales pour une utilisation dans des environnements de travail sensibles et exigeants.

D'autres applications basées sur la carte à puce et les avantages de la double interface sont disponibles ici:

Propriétés

| Garantie | 2 ans de garantie légale |

|---|---|

| Support logiciel | CHERRY KEYS, PC/SC Diagnose Tool |

| Cable length | 180 cm |

| Système | Linux, Mac OS, Windows Vista (64Bit), Windows XP, Windows XP (64Bit), Windows 7, Windows 8, Windows 10, Windows 11 |

| System Requirements-Hardware | USB-A |

| Longueur du produit, emballage compris | 458 mm |

| Largeur du produit sans emballage (mm) | 188 mm |

| Hauteur du produit sans emballage (mm) | 46 mm |

| Portée de la livraison | Mode d’emploi, Clavier |

Fonctionnalités du clavier |

|

| Matériau du capuchon de clé | ABS |

| Étiquetage des clés | Marquage au laser |

| Fonctions spéciales des touches | Calculatrice, Messagerie, Navigateur, Blocage du PC |

| Pieds de support | intégré |

| LED d'état | dans le boîtier |

| Technologie des touches | Tapis à membrane |

| Course des touches (mm) Course totale | 3 mm |

| Course initiale | 2,5 mm |

| Force d'actionnement (cN) | 70 cN |

| Durée de vie par touche (en millions de frappes) | 10 millions de frappes |

| Caractéristiques de commutation | standard |

| Keyboard format | Plein format (100%) |

| Plaque métallique intégrée | oui |

| N-Key Rollover | non |

| Anti-ghosting | non |

| Cryptage des touches | Cha Cha 20 |

| Temps de réaction | 3-5 ms |

| Mémoire interne | non |

| Éclairage | non |

Propriétés de la carte à puce |

|

| Types de cartes à puce | ISO 7816 Cartes, ISO 14443A Cartes, ISO 14443B Cartes, ISO 15693 Cartes |

Propriétés de connexion des câbles |

|

| Cable length | 180 cm |

Contenu de la livraison

- Mode d’emploi

- Clavier

| Numéro d'article | Agencement | Couleur du produit | ||

|---|---|---|---|---|

|

JK-A0400BE-2 EAN: 4025112090615 |

BE (Belgique) | Noir | |

|

JK-A0400CH-2 EAN: 4025112090516 |

CH (Suisse) | Noir | |

|

JK-A0400DE-2 EAN: 4025112090127 |

DE (Allemagne) | Noir | |

|

JK-A0400ES-2 EAN: 4025112090530 |

ES (Espagne) | Noir | |

|

JK-A0400EU-2 EAN: 4025112090141 |

EU (USA+ €-Symbol) | Noir | |

|

JK-A0400FR-2 EAN: 4025112090554 |

FR (France) | Noir | |

|

JK-A0400GB-2 EAN: 4025112090578 |

GB (Royaume-Uni) | Noir | |

|

JK-A0400IT-2 EAN: 4025112090592 |

IT (Italie) | Noir | |

|

JK-A0400PN-2 EAN: 4025112091421 |

PN (PanNordic) | Noir | |

|

JK-A0400BE-0 EAN: 4025112090608 |

BE (Belgique) | Gris | |

|

JK-A0400CH-0 EAN: 4025112090509 |

CH (Suisse) | Gris | |

|

JK-A0400DE-0 EAN: 4025112090110 |

DE (Allemagne) | Gris | |

|

JK-A0400ES-0 EAN: 4025112090523 |

ES (Espagne) | Gris | |

|

JK-A0400EU-0 EAN: 4025112090134 |

EU (USA+ €-Symbol) | Gris | |

|

JK-A0400FR-0 EAN: 4025112090547 |

FR (France) | Gris | |

|

JK-A0400GB-0 EAN: 4025112090561 |

GB (Royaume-Uni) | Gris | |

|

JK-A0400IT-0 EAN: 4025112090585 |

IT (Italie) | Gris | |

|

JK-A0400PN-0 EAN: 4025112094958 |

PN (PanNordic) | Gris |